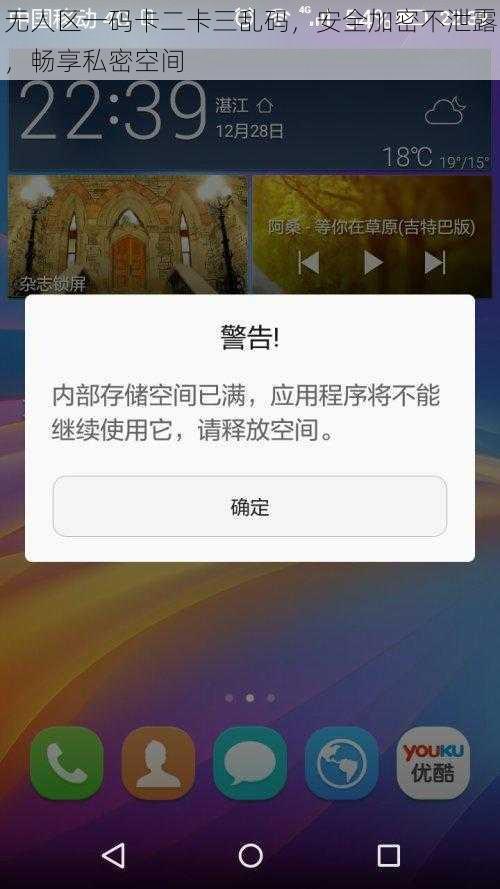

无人区一码卡二卡三乱码,安全加密不泄露,畅享私密空间

在数字化时代,我们越来越依赖互联网和各种数字技术来满足我们的生活和工作需求。与此我们也面临着信息泄露和隐私侵犯的风险。在这个背景下,无人区一码卡二卡三乱码技术应运而生,为用户提供了安全加密和畅享私密空间的解决方案。将深入探讨无人区一码卡二卡三乱码技术的原理、特点和应用。

无人区一码卡二卡三乱码技术的原理

无人区一码卡二卡三乱码技术是一种基于加密算法和混淆技术的安全通信方法。它通过对数据进行加密和混淆处理,使得数据在传输过程中变得难以被识别和解读,从而保护数据的安全性和隐私性。

具体来说,无人区一码卡二卡三乱码技术采用了以下步骤:

1. 数据加密:对要传输的数据进行加密处理,使用密钥将数据转换为密文。

2. 乱码混淆:对加密后的数据进行乱码混淆处理,使得密文看起来更加杂乱无章,增加破解的难度。

3. 传输:将乱码混淆后的密文通过网络传输到目的地。

4. 解密还原:在目的地,使用密钥对密文进行解密还原,得到原始数据。

通过以上步骤,无人区一码卡二卡三乱码技术实现了数据的安全传输和存储,保护了用户的隐私和信息安全。

无人区一码卡二卡三乱码技术的特点

无人区一码卡二卡三乱码技术具有以下特点:

1. 高强度加密:采用先进的加密算法和密钥管理机制,确保数据在传输和存储过程中的安全性。

2. 乱码混淆:对加密后的数据进行乱码混淆处理,增加了数据的复杂性和破解的难度,提高了数据的保密性。

3. 实时性:无人区一码卡二卡三乱码技术具有实时性,可以在瞬间完成数据的加密和解密过程,保证数据的快速传输和处理。

4. 多平台支持:支持多种操作系统和设备,方便用户在不同的平台上使用和管理数据。

5. 易用性:操作简单方便,无需用户具备专业的技术知识,即可轻松使用无人区一码卡二卡三乱码技术保护自己的数据。

无人区一码卡二卡三乱码技术的应用

无人区一码卡二卡三乱码技术具有广泛的应用前景,可以应用于以下领域:

1. 通信安全:在即时通讯、电子邮件等领域,无人区一码卡二卡三乱码技术可以保护用户的通信内容不被窃取和篡改。

2. 文件加密:对重要的文件和数据进行加密处理,防止文件被非法访问和泄露。

3. 网络支付:在网络支付领域,无人区一码卡二卡三乱码技术可以保障用户的支付信息安全,防止支付信息被窃取和篡改。

4. 企业数据保护:在企业内部,无人区一码卡二卡三乱码技术可以保护企业的敏感数据不被泄露和篡改,提高企业的数据安全性。

5. 个人隐私保护:在个人隐私保护方面,无人区一码卡二卡三乱码技术可以保护个人的隐私信息不被泄露和滥用。

无人区一码卡二卡三乱码技术的优势

无人区一码卡二卡三乱码技术相比传统的加密技术具有以下优势:

1. 更高的安全性:采用先进的加密算法和乱码混淆技术,使得数据的安全性更高,难以被破解和窃取。

2. 更好的用户体验:操作简单方便,无需用户具备专业的技术知识,即可轻松使用。

3. 更低的成本:无需购买昂贵的加密设备和软件,即可享受到安全加密服务。

4. 更强的适应性:支持多种操作系统和设备,方便用户在不同的平台上使用和管理数据。

5. 更好的兼容性:与其他安全技术和产品具有良好的兼容性,可以与其他安全产品集成使用,提供更全面的安全解决方案。

无人区一码卡二卡三乱码技术的挑战

无人区一码卡二卡三乱码技术在实际应用中也面临着一些挑战:

1. 性能问题:加密和解密过程需要消耗一定的计算资源和时间,可能会对系统的性能产生一定的影响。

2. 密钥管理:密钥的管理和分发是一个重要的问题,如果密钥泄露,将导致数据的安全性受到威胁。

3. 法律和道德问题:无人区一码卡二卡三乱码技术的使用可能会涉及到法律和道德问题,例如在某些情况下,用户可能需要解密数据以配合执法机关的调查。

4. 技术普及难度:无人区一码卡二卡三乱码技术的普及需要用户具备一定的技术知识和操作技能,对于一些不熟悉技术的用户来说,可能会存在一定的难度。

无人区一码卡二卡三乱码技术为用户提供了安全加密和畅享私密空间的解决方案,具有高强度加密、乱码混淆、实时性、多平台支持和易用性等特点,可以应用于通信安全、文件加密、网络支付、企业数据保护和个人隐私保护等领域。无人区一码卡二卡三乱码技术在实际应用中也面临着一些挑战,需要在技术、管理和法律等方面不断完善和创新,以更好地满足用户的需求和保护用户的权益。

在数字化时代,信息安全和隐私保护是至关重要的问题,无人区一码卡二卡三乱码技术为我们提供了一种有效的解决方案。我们应该积极推广和应用无人区一码卡二卡三乱码技术,加强信息安全和隐私保护意识,共同营造一个安全、和谐的数字世界。